Lính Lục quân Mỹ nhận tội hack, tống tiền 10 hãng công nghệ và viễn thông

Cameron John Wagenius (lính Lục quân Mỹ 21 tuổi) đã nhận tội liên quan đến việc tấn công mạng và tống tiền ít nhất 10 hãng công nghệ và viễn thông tại nước này, theo trang BP.

Cameron John Wagenius bị bắt tại bang Texas (Mỹ) vào ngày 20.12.2024 và bị truy tố tại tòa án khu vực phía tây bang Washington với hai tội danh chuyển giao trái phép dữ liệu điện thoại được bảo mật.

Đến tháng 2.2025, Cameron John Wagenius nhận tội đã tấn công hệ thống của hãng viễn thông AT&T và Verizon (đều của Mỹ), trong vụ việc mà Connor Moucka (người Canada) và John Binns (công dân Mỹ) từng bị truy tố vào tháng 11.2024, có liên quan đến vụ hack quy mô lớn nhắm vào hơn 165 công ty sử dụng nền tảng dữ liệu đám mây Snowflake.

Theo cáo trạng, Connor Moucka và John Binns đã đánh cắp dữ liệu nhạy cảm từ khoảng 50 tỉ bản ghi cuộc gọi và tin nhắn của khách hàng AT&T, sau đó tống tiền nạn nhân bằng tiền mã hóa, thu về ít nhất 36 Bitcoin (khoảng 2,5 triệu USD lúc đó).

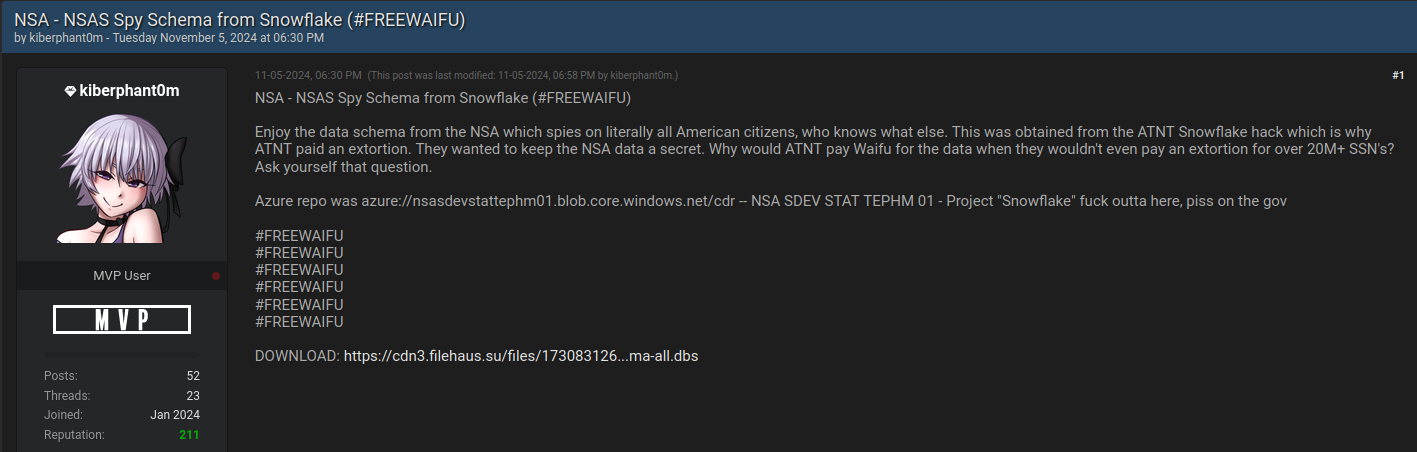

Thông báo mới nhất từ Bộ Tư pháp Mỹ hôm 16.7 cho biết Cameron John Wagenius đã hoạt động trong không gian ngầm trên mạng từ năm 2023 đến 2024 với các biệt danh như kiberphant0m, cyb3rph4nt0m và buttholio.

Anh ta cấu kết với các đối tượng khác để đánh cắp thông tin đăng nhập, xâm nhập vào hệ thống CNTT nhạy cảm và đòi tiền chuộc từ những công ty viễn thông, với lời đe dọa sẽ công khai dữ liệu đánh cắp trên các diễn đàn tội phạm mạng như BreachForums và XSS.is.

“Từ tháng 4.2023 đến ngày 18.12.2024, Cameron John Wagenius (21 tuổi) đã sử dụng các tài khoản trực tuyến có liên kết với biệt danh kiberphant0m và cấu kết cùng những người khác để lừa đảo ít nhất 10 tổ chức bằng cách chiếm đoạt thông tin đăng nhập vào các mạng máy tính được bảo vệ của họ. Nhóm này đã lấy được thông tin đăng nhập bằng công cụ tấn công mà chúng gọi là SSH Brute, cùng các phương pháp khác. Họ sử dụng các nhóm chat trên Telegram để trao đổi thông tin đăng nhập bị đánh cắp và bàn bạc cách xâm nhập trái phép vào hệ thống của các công ty”, theo thông báo từ Bộ Tư pháp Mỹ.

SSH Brute là tên công cụ hoặc phương pháp dùng để chỉ một cuộc tấn công brute-force (tấn công thử mật khẩu hàng loạt) vào giao thức SSH (Secure Shell). Đây là giao thức phổ biến dùng để đăng nhập từ xa vào máy chủ, máy tính hoặc hệ thống mạng.

Chưa hết, Cameron John Wagenius và đồng bọn còn thực hiện một số vụ hoán đổi SIM và rao bán dữ liệu bị đánh cắp trên các diễn đàn nói trên, yêu cầu tiền chuộc lên tới 1 triệu USD.

Các nhà chức trách xác nhận rằng nhóm này đã bán thành công một phần dữ liệu cho những tội phạm mạng khác hoặc sử dụng để tiếp tục thực hiện hành vi lừa đảo.

Snowflake là nền tảng dữ liệu đám mây nổi tiếng, được thiết kế để lưu trữ, xử lý và phân tích dữ liệu khổng lồ một cách hiệu quả.

Các đặc điểm và chức năng nổi bật của Snowflake

Kiến trúc độc đáo: Snowflake có kiến trúc phân tách giữa lưu trữ và tính toán, cho phép các tài nguyên này hoạt động độc lập và mở rộng linh hoạt theo nhu cầu. Điều này giúp doanh nghiệp chỉ trả tiền cho những gì họ thực sự sử dụng.

Hỗ trợ đa đám mây: Snowflake có thể hoạt động trên nhiều nền tảng đám mây lớn như Amazon Web Services, Microsoft Azure và Google Cloud, mang lại sự linh hoạt cho người dùng.

Khả năng mở rộng gần như vô hạn: Nền tảng này có thể xử lý lượng dữ liệu và số lượng người dùng đồng thời gần như không giới hạn, đảm bảo hiệu suất cao ngay cả với khối lượng công việc lớn.

Chia sẻ dữ liệu an toàn: Snowflake cho phép chia sẻ dữ liệu an toàn và dễ dàng giữa các phòng ban, công ty con, đối tác và các tổ chức khác trong hệ sinh thái Snowflake Data Cloud mà không cần sao chép dữ liệu.

Tự động hóa và quản lý đơn giản: Nền tảng này tự động hóa nhiều tác vụ quản lý dữ liệu như sao lưu, tối ưu hóa hiệu suất, giúp giảm gánh nặng cho đội ngũ CNTT.

Hỗ trợ đa dạng các workload: Snowflake hỗ trợ nhiều loại công việc liên quan đến dữ liệu như kho dữ liệu, hồ dữ liệu, kỹ thuật dữ liệu, khoa học dữ liệu và phát triển ứng dụng dữ liệu. Workload là tập hợp các tác vụ, ứng dụng hoặc quy trình xử lý dữ liệu được chạy trên một nền tảng đám mây.

Tích hợp mạnh mẽ: Snowflake tích hợp tốt với nhiều công cụ phân tích và kinh doanh thông minh phổ biến như Tableau, Looker, Microsoft Power BI, cũng như hỗ trợ các ngôn ngữ lập trình như SQL, Python, Java, Scala.

Snowflake là giải pháp tốt cho các doanh nghiệp cần quản lý và phân tích dữ liệu lớn, giúp tối ưu hóa chi phí, tăng cường hiệu suất và thúc đẩy việc ra quyết định dựa trên dữ liệu

Hack và tống tiền khi vẫn còn tại ngũ trong Lục quân Mỹ

Điều đáng chú ý là Cameron John Wagenius thực hiện các hành vi phạm pháp này khi vẫn còn tại ngũ trong Lục quân Mỹ (binh chủng chịu trách nhiệm chính về tác chiến trên bộ).

Ngày 15.7 vừa qua, anh ta bị truy tố thêm các tội danh gồm âm mưu gian lận viễn thông, đánh cắp danh tính nghiêm trọng và tống tiền liên quan đến hành vi gian lận máy tính.

Trong một tin nhắn gửi đến một nạn nhân, Cameron John Wagenius đe dọa sẽ công khai hơn 358GB dữ liệu nếu không được liên hệ để thương lượng tiền chuộc. Trong email gửi cho một công ty khác, anh ta đòi 500.000 USD dưới dạng tiền mã hóa.

Hoán đổi SIM là hình thức lừa đảo tinh vi mà kẻ gian sử dụng để chiếm đoạt số điện thoại của bạn, từ đó kiểm soát các tài khoản trực tuyến có liên kết với số đó.

Hoán đổi SIM hoạt động như thế nào?

Kẻ lừa đảo sẽ thực hiện các bước sau để chiếm đoạt SIM của nạn nhân.

Thu thập thông tin cá nhân: Kẻ gian sẽ tìm cách thu thập thông tin cá nhân của bạn thông qua nhiều con đường, như tấn công lừa đảo (gửi email hoặc tin nhắn giả mạo để lừa bạn cung cấp thông tin), mua thông tin trên thị trường chợ đen (thông tin cá nhân bị lộ từ các vụ rò rỉ dữ liệu trước đó), tìm kiếm trên mạng xã hội (nhiều người vô tình chia sẻ quá nhiều thông tin cá nhân trên các nền tảng công khai), thao túng tâm lý (giả danh là nhân viên nhà mạng, ngân hàng hoặc tổ chức đáng tin cậy để khai thác thông tin).

Liên hệ nhà mạng: Với thông tin cá nhân đã thu thập được, kẻ lừa đảo sẽ liên hệ với nhà cung cấp dịch vụ di động của bạn. Kẻ gian sẽ giả mạo là bạn và yêu cầu nhà mạng chuyển số điện thoại của bạn sang một thẻ SIM mới mà chúng đang sở hữu. Kẻ lừa đảo thường viện lý do như "mất điện thoại", "hỏng SIM" hoặc "muốn nâng cấp SIM".

Chiếm quyền kiểm soát số điện thoại: Nếu yêu cầu thành công, nhà mạng sẽ kích hoạt thẻ SIM mới của kẻ lừa đảo và vô hiệu hóa SIM bạn. Lúc này, mọi cuộc gọi, SMS và mã OTP (mật khẩu dùng một lần) gửi đến số điện thoại bạn sẽ được chuyển hướng về điện thoại của kẻ gian.

Hậu quả do hoán đổi SIM gây ra

Khi đã kiểm soát số điện thoại của bạn, kẻ gian có thể gây ra những thiệt hại nghiêm trọng:

Chiếm đoạt tài khoản ngân hàng và tài chính: Đây là mục tiêu chính của hầu hết vụ hoán đổi SIM. Kẻ gian có thể dùng số điện thoại của bạn để đặt lại mật khẩu các tài khoản ngân hàng, ví điện tử, thẻ tín dụng và thực hiện các giao dịch trái phép.

Chiếm đoạt tài khoản mạng xã hội và email: Chúng có thể truy cập vào Facebook, Zalo, Gmail, Instagram… và làm mất quyền kiểm soát của bạn, đọc trộm tin nhắn riêng tư hoặc sử dụng các tài khoản này để lừa đảo người thân, bạn bè của nạn nhân.

Truy cập các dịch vụ khác: Bất kỳ dịch vụ nào sử dụng số điện thoại của bạn để xác thực (xác thực hai yếu tố bằng SMS) đều có nguy cơ bị chiếm đoạt, gồm cả tài khoản tiền điện tử, sàn giao dịch chứng khoán...

Mất mát dữ liệu và danh tiếng: Trong một số trường hợp, kẻ gian có thể sử dụng thông tin từ các tài khoản bị chiếm đoạt để tống tiền hoặc làm tổn hại danh tiếng của nạn nhân.